¿Usar redes privativas para llegar a la gente?

¿Hay que usar las redes privativas para llegar a la gente y colectivos sociales o hay que potenciar…

¿Hay que usar las redes privativas para llegar a la gente y colectivos sociales o hay que potenciar…

Estaban poniendo las finales de CSGO en la DreamHack en Twichtv, el caso es que me era imposible…

Buenos días a todos los lectores del elbinario.net , la razón de este post (DE EMERGENCIA) esque hace…

Somos muchos los que usamos la consola estilo #semananegra. El caso es que estaba yo buscando un cliente…

En mi anterior publicación detallé en manera de tutorial con imágenes cómo instalarse un programa llamado Bitmask que…

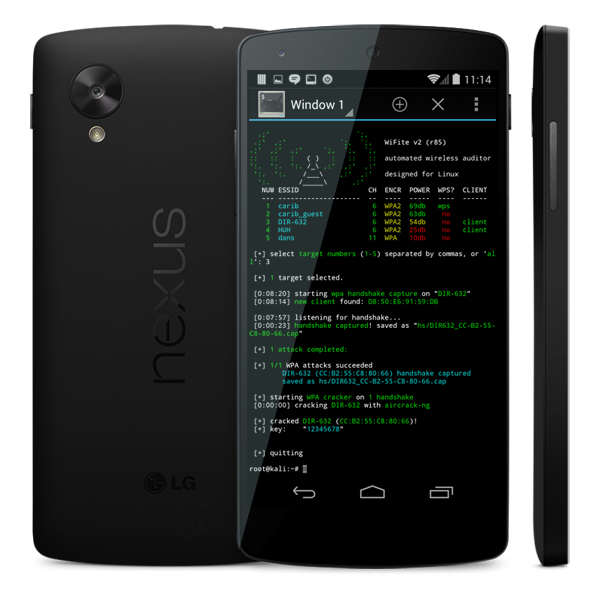

cSploit es una app para testear la seguridad de tu red, o de tus servicios en red. Tiene…

El viernes 6 de noviembre estaremos dando la lata a la gente de Liberaturadio.org , sobre el tema…

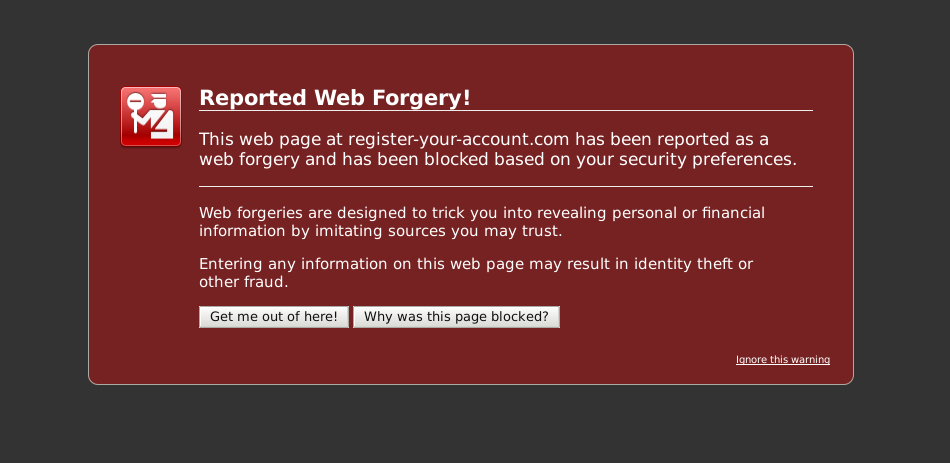

Hace unos días escribí un artículo sobre el phising. Otra de seguridad para el cuñao, gente/robots que se…

Muchas veces cuando hablamos sobre hacktivismo, nos olvidamos de hablar sobre sus orígenes y es importante tener una…

Lo primero es actualizar todas las herramientas, eso podemos hacerlo con el botón gordo actualizar chroot ;) HID…

Muchas veces tienes que echarle una mano a alguien y claro, sus conocimientos informáticos están basados por ejemplo…

Estando yo comprobando mi correo, bueno uno de ellos, me encontré un «mensaje de paypal» sobre que mi…

Lo primero que me ha sorprendido de NetHunter es que no es una ROM en sí, sino que…

En el articulo anterior, vimos como conseguir fácilmente los credenciales de tu cuñado/a cuando este inicia sesión en…

Paranoico, ¿cuántas veces no habremos oído esa palabra? paranoico nos repiten una y otra vez varias personas en…

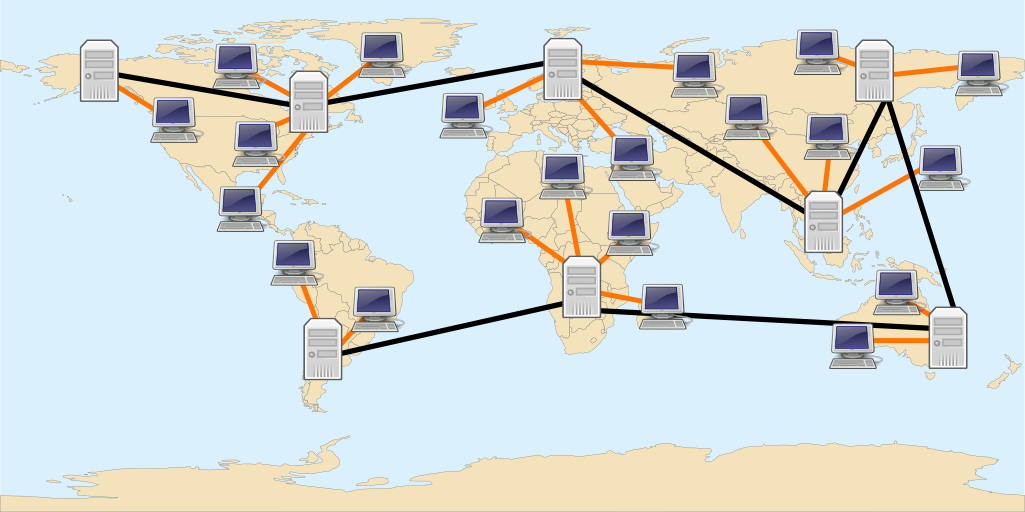

Podemos definir el «wifitracking» como la nueva moda de las empresas de marketing para rastrear los hábitos de…